投稿日:2022年4月28日

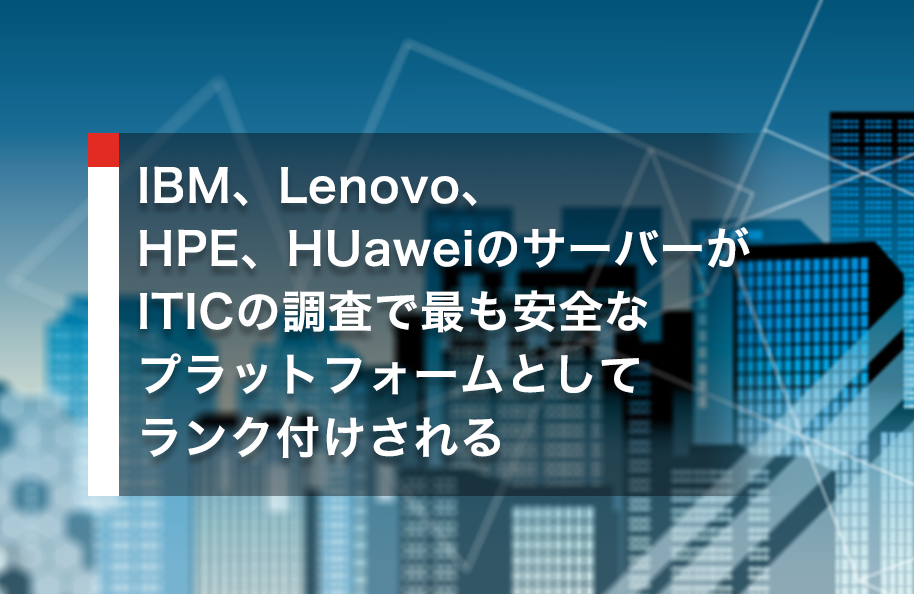

IBM、Lenovo、Huawei、Hewlett-Packardのエンタープライズサーバは、ITICの調査で最も安全なプラットフォームとしてランク付けされ、データ侵害の成功件数が最も少なくなっていることが明らかになりました。

By Laura DiDio

04/20/2022

3年連続で、IBM、Lenovo、Huawei、Hewlett-Packardのミッションクリティカルなエンタープライズ・サーバーが、データ侵害の成功件数が最も少なく、侵害の試みを最も迅速に検知できる最も安全なプラットフォームとして、企業で評価されました。

ITIC 2022 Global Server Hardware Security調査によると、過去2年間にセキュリティハックが84%も急増したにもかかわらず、IBM、Lenovo、Huawei、HPE、CISCOは最も安全なサーバープラットフォームとしてトップの座を維持しました。この独立したWebベースの調査は、15種類のサーバープラットフォームに内在するセキュリティ機能の有効性を比較するもので、2021年11月から2022年3月中旬にかけて、28種類の垂直市場セクターに属する世界中の1,300社の企業を対象に調査を実施しました。

この調査では、ランサムウェア、電子メールによるフィッシング詐欺、標的型攻撃によるデータ漏洩などのセキュリティ事件が特に多く、一般的であることがわかりました。ITICの回答企業の76%は、サーバーハードウェアとサーバーOSの信頼性において、セキュリティが一番の問題であり、最大の脅威であると回答しています。

IBM Z、IBM LinuxONE III、IBM POWER9、Power10、Lenovo ThinkSystem、Huawei KunLun、HPE Superdome Flex、Cisco UCS サーバー(順に)のミッションクリティカルシステムは、最も堅牢で全面的なセキュリティ機能を提供しました。具体的には、これらのサーバーでは次のようなことが確認されています。

- セキュリティハッキングやデータ漏洩の成功回数が最も少なかった

- セキュリティインシデントの結果、予定外の サーバーダウンタイムが全体として最少であった

- 攻撃が開始されてから、会社が攻撃を隔離してシャットダウンするまでの平均検出時間 (MTTD) が最速であった

- サーバー、アプリケーション、ネットワークを完全な状態に回復するまでの平均修復時間 (MTTR) が最速であった

- データ侵害の直接的な結果として、データの紛失、盗難、破壊、損傷、変更が最も少なかった

- セキュリティハッキングの成功による金銭的損失が最も少なかった

図 1 が示すように、IBM の z14 および z15 ディストリビューションは、再び最も強固なセキュリティを示し、他のすべての競合他社を上回りました。IBM Zハイエンドサーバーの企業顧客のうち、具体的なダウンタイムやデータの漏洩・盗難につながるデータ侵害の発生を報告したのは、わずか0.1%にすぎません。

その他の主要ハードウェアプラットフォームでは、IBM POWER9およびPower10、Lenovo ThinkSystem、Huawei KunLunのユーザーのわずか3%がシステムのハッキングに遭遇したと報告しており、HPE Superdome Flexサーバーのユーザーは5%がダウンタイムにつながるセキュリティ侵害に遭遇したと報告しています。さらに、最も安全なIBM、Lenovo、Huawei、HPE、Ciscoの製品では、データの紛失、盗難、破壊、損傷、変更、漏洩が最も少なかったという結果も出ています。

▲図1.IBM、Lenovo、Huawei、HPEのサーバーは最も安全で、最もクラックされにくい

Cisco UCSサーバーの顧客の10人に1人強、つまり11%がデータ侵害を報告しています。Cisco 社のハードウェアが比較的堅牢であることは注目に値します。多くの UCS サーバーは、遠隔地やネットワークエッジに設置されます。このような場所では、最初の(そして繰り返しの)攻撃地点となることが多いにもかかわらず、オンサイトのセキュリティや IT 管理者がいないことがよくあります。

ノーブランドのホワイトボックスサーバーは、57%の回答者がセキュリティハッキングを経験しており、最も脆弱であることが明らかになりました。安価なノーブランドのサーバーを導入している企業の多くは、ライセンスを受けていないソフトウェアや海賊版のソフトウェアを使用していることが多く、これらは侵入に対してより脆弱なものとなっています。

セキュリティ侵害を阻止し、被害を最小限に抑えるには、早期発見が重要

第11回アリアンツ・リスク・バロメーター調査のセキュリティ回答者の44%が、2022年に世界の企業が最も懸念するのはサイバーセキュリティの脅威であると回答しています。この調査は、ドイツのミュンヘンに本社を置く金融サービス企業、アリアンツ・グローバル・コーポレート&スペシャリティ(AGCS)が、89カ国のセキュリティ専門家2,650人を対象に実施したものです。

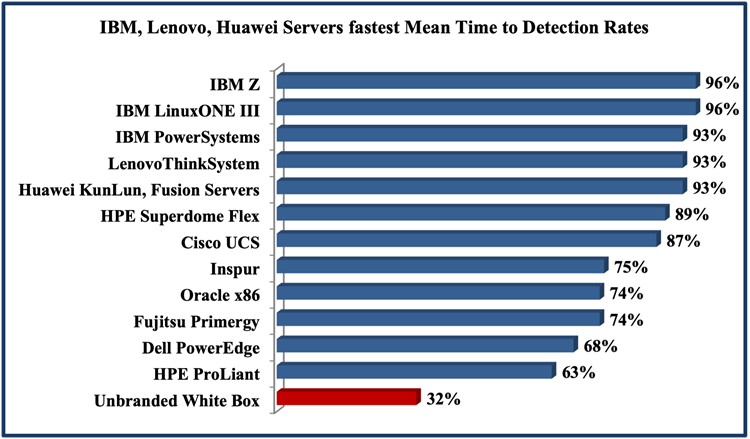

図 2 によると、今回も IBM Z、IBM Power Systems、Lenovo ThinkSystem、Huawei KunLun ならびにFusion Servers、HPE Superdome、Cisco UCS Servers(順に)の順でハッキングの阻止に優れていることが分かります。これらのサーバーは、すべてのサーバープラットフォームの中で最短の平均検出時間(MTTD)を示し、その結果、サーバー分布の上位 5 つを占め、実際のデータ侵害の発生件数は最も少なくなりました。

▲図2. 10台に9台のIBM、Lenovo、Huaweiのサーバーがサイバーハックを最も速く検知する

出展: ITIC 2022 Global Server Hardware Security Survey

IBM ZおよびIBM LinuxONE IIIの大多数を占める96%の調査回答者は、プラットフォームに内在する広範な暗号化機能が、セキュリティ侵害の試みを「直ちに、または最初の1~10分以内に」検知し、隔離してシャットダウンすることができたと回答しています。続いて、IBM Power Systems、Lenovo ThinkSystem、Huawei KunLunの順で、これらのプラットフォームのユーザーの93%が、これらのサーバー・ディストリビューションのセキュリティ機能によって、セキュリティ管理者とIT管理者がセキュリティ侵害を最初の10分以内に認識し撃退できたと回答しています。重要な中核インフラであるサーバー、OS、基幹アプリケーションのハッキングを迅速に撃退できれば、ビジネスのダウンタイムがほとんど発生せず、データの盗難、変更、損傷、漏洩、IP盗難の被害に遭う可能性も低くなります。

IBM、Lenovo、Huawei、HPE の利用企業では、10 社中 9 社以上がデータ侵害の試みを検知し撃退しており、業界平均の MTTD 統計とは全く対照的な結果となっています。調査対象となった15のサーバー・ハードウェア・プラットフォーム全体では、回答者の52%が、「セキュリティ・ハッキングの特定と遮断に要した時間が不明または判断できない」と回答しているのです。

サイバー攻撃の急増により、早期発見が不可欠であるとセキュリティ専門家は述べています。

ウェストバージニア州ガサウェイにある中堅企業専門のセキュリティコンサルタント会社ブレインウェーブ・コンサルティングの社長兼CTOであるアンドリュー・ベイカーは、「早期発見とあらゆる発見が重要である」と述べています。彼は、2022年には、5年前と比較して、組織が攻撃を阻止することがより厳しくなっていると指摘しています。

「攻撃者の数は増え、攻撃者のスキルは上がり、ネットワーク、クラウド、仮想化、IoTのエコシステムを経由して、サイバー詐欺師は膨大なリソースを自由に使えるようになりました」とベイカーは述べています。”組織は、予防にとどまらず、検知と対応に注力するために、組み込みセキュリティ機能と防御機能を提供できるサーバーと組み合わせた強力なセキュリティの実践を必要としています “と彼は付け加えます。

ベイカーによると、”企業は(サーバーや基幹アプリケーションへの)データ侵害の企てをいち早く察知すればするほど、ハッカーが損害を与え機密データにアクセスする前に攻撃を隔離しシャットダウンできる可能性が高くなります。”と主張します。

データ漏洩はビッグビジネス

業界最高の平均検出時間(MTTD)と平均修復時間(MTTR)を提供する堅牢なサーバーセキュリティは、コスト削減とリスク軽減につながります。

ITICの最新の2022年調査結果によると、現在、中堅・大企業の91%が1時間のサーバーダウンタイムで30万ドル以上のコストをかけていることがわかりました。また、回答者の44%は、1時間当たりの停止コストが100万ドルから500万ドル以上と回答しています。

銀行、学区、自治体などの組織が数時間、数日、あるいはそれ以上の長期間の停電に見舞われ、基幹データにアクセスできなくなった場合、ほぼ間違いなく数百万円の損害が発生し、訴訟や廃業の危機にさらされることになります。

ITICの最新のサイバー統計は、2020年初頭から複数のサイバーセキュリティリスクアラートを発令している世界のセキュリティ機関や米国連邦政府機関の調査結果によって補強されています。連邦捜査局(FBI)、国土安全保障省のサイバーセキュリティおよびインフラセキュリティ局(CISA)のほか、証券取引委員会(SEC)のコンプライアンス検査局(OCIE)などの政府機関は、過去24カ月間に数十のサイバーアラートを発表しています。

FBIが2022年3月に発表した「2021年インターネット犯罪報告書」によると、昨年、サイバー犯罪によってアメリカの企業や消費者が被った損害は69億ドルにのぼることがわかりました。これは、2020年に報告された20億ドルの損失の3倍以上です。FBIによると、インターネット犯罪の疑いがあるという苦情が84万7376件寄せられており、これは2020年と比較して7%増加している。FBI 2021 Internet Crime Reportによると、2021年に被害者から報告されたサイバー犯罪のトップ3は以下の通りです。”フィッシング詐欺、不払い・不渡り詐欺、個人情報漏洩 “です。

セキュリティ・ハッキングやデータ漏洩に関連するコストと損害を完全に評価するためには、企業はデータ漏洩の原因を追跡するためにフォレンジック分析を行う必要があります。また、ハッキングの深刻度、期間、種類を特定する必要があります。このような深い分析には、サーバーベースのデータ分析、組み込みセキュリティ機能と連携するAIが必要です。これらはすべて、基盤となるサーバーベースのセキュリティ機能に対する長年の投資の結果として、IBM Z、IBM Power、Lenovo ThinkSystem、Huawei KunLun、HPE Superdome FlexおよびCisco UCSサーバーが優れている分野となっているのです。

誰も、何も、免れることはできない今日、サーバーインフラのセキュリティは強固であることが必須なのです。